Im Jahr 2025 werden Cyberangriffe Organisationen schätzungsweise einen bestimmten Betrag kosten. $10,5 Billionen jährlich– eine Zahl, die in den letzten fünf Jahren um über 3001 Tsd. gestiegen ist. Sicherheitsteams sind überlastet, und ein durchschnittlicher SOC-Analyst ist mit der Bearbeitung von … beschäftigt. mehr als 11.000 Warnmeldungen pro TagUnd fast 701.300 dieser Warnmeldungen bleiben unberücksichtigt. Hier kommt GPT-5.4-Cyber ins Spiel: ein spezialisiertes KI-Modell, das speziell für die defensive Cybersicherheit entwickelt wurde und verspricht, die Bedrohungsanalysezeit um bis zu 100 % zu verkürzen. 60% und die Genauigkeit der Schwachstellenerkennung zu verbessern durch 40% im Vergleich zu allgemeinen KI-Modellen.

Dieser Artikel erklärt, was GPT-5.4-Cyber ist, wie es funktioniert, wer Zugriff darauf hat, Anwendungsfälle aus der Praxis und wie es sich im Vergleich zu Konkurrenzmodellen wie Claude Mythos schlägt. Egal, ob Sie Sicherheitsforscher, CISO auf der Suche nach KI-Tools oder einfach nur ein Wissensarbeiter sind, der sich informieren möchte – dieser Leitfaden bietet Ihnen alle wichtigen Informationen.

Was ist GPT-5.4-Cyber?

GPT-5.4-Cyber ist ein hochentwickeltes KI-Modell, das speziell für Anwendungsfälle im Bereich Cybersicherheit entwickelt wurde. Es wurde Mitte 2025 von OpenAI veröffentlicht und geht über herkömmliche KI-Assistenten hinaus, indem es tiefergehende Analysen in sicherheitsrelevanten Szenarien ermöglicht. Während Allzweckmodelle wie GPT-5.4 für vielfältige Aufgaben wie Schreiben, Codieren und Forschung konzipiert sind, konzentriert sich GPT-5.4-Cyber auf die komplexe und risikoreiche Welt der Cyberabwehr.

Wichtigste Positionierung:

- A KI-Modell für defensive Cybersicherheit basiert auf der Architektur von GPT-5.4

- Entwickelt für Vertrauenswürdige Umgebungen mit Sicherheitskontrollen auf Unternehmensniveau

- Fokussiert auf Bedrohungsanalyse, Schwachstellenforschung und Reaktion auf Sicherheitsvorfälle

- Fähig zur Verarbeitung 5x mehr technischer Kontext pro Abfrage als Standardmodelle

Im Gegensatz zu Standardmodellen arbeitet GPT-5.4-Cyber mit angepassten Sicherheitsgrenzen, um bei Bedarf detailliertere technische Analysen zu ermöglichen. Dadurch kann es Exploit-Ketten analysieren, Binärdateien reverse-engineeren und Malware-Payloads untersuchen – Aufgaben, die allgemeine KI-Modelle typischerweise ablehnen oder nur oberflächlich bearbeiten.

Für Cybersicherheitsexperten, die zudem große Mengen an Bedrohungsdaten, Forschungsarbeiten und Vorfallsberichten verwalten müssen, bietet die Kombination von GPT-5.4-Cyber mit einem robuste Wissensmanagementplattform wie iWeaver kann dabei helfen, wichtige Sicherheitsinformationen zu zentralisieren und in Sekundenschnelle abzurufen.

Hauptmerkmale von GPT-5.4-Cyber

1. Cyber-Permissive Reasoning

GPT-5.4-Cyber kann sensible Cybersicherheitsszenarien mit weniger Einschränkungen als allgemeine KI-Modelle verarbeiten. In Benchmark-Tests erreichte es einen Abschlussrate der Aufgabe 92% Bei Fragen zu Cybersicherheitsthemen werden deutlich mehr Fragen beantwortet als beim GPT-5.4-Standard (nur 54%). Diese flexible Argumentation ermöglicht es Sicherheitsexperten, detaillierte Fragen zu Angriffsvektoren, Exploit-Techniken und Abwehrmaßnahmen zu stellen, ohne übermäßig vorsichtige Sicherheitsfilter auszulösen.

2. Unterstützung für binäres Reverse Engineering

Es kann bei der Analyse kompilierten Codes helfen und Sicherheitsteams dabei unterstützen, das Verhalten von Malware und Schwachstellen zu verstehen. GPT-5.4-Cyber kann disassemblierte Binärdateien verarbeiten, Verschleierungsmuster erkennen und Dekompilierungsstrategien vorschlagen – wodurch die Zeit für die erste Malware-Analyse verkürzt wird. Stunden bis ungefähr 15 MinutenDies ist besonders wertvoll für Teams, die sich mit Zero-Day-Bedrohungen befassen, bei denen Geschwindigkeit von entscheidender Bedeutung ist.

3. Erweiterte Bedrohungsanalyse

Unterstützt:

- Malware-Mustererkennung über Mehr als 200 Malware-Familien

- Exploit-Kettenverständnis mit mehrstufiger Angriffspfadabbildung

- Identifizierung von Schwachstellen gemäß CVE-Datenbanken und dem MITRE ATT&CK-Framework

- Korrelation von Bedrohungsdaten aus mehreren Datenquellen gleichzeitig

4. Vertrauenswürdiger Zugriff für Cyber (TAC)

Der Zugriff ist auf geprüfte Nutzer beschränkt und erfolgt über ein kontrolliertes Programm, um Missbrauch zu verhindern. Das TAC-Programm verpflichtet Organisationen zur Durchführung eines solchen Programms. 3-stufiger Verifizierungsprozess einschließlich Identitätsprüfung, Anwendungsfallprüfung und laufender Compliance-Überwachung. Ab 2025 weniger als 500 Organisationen Weltweit wurde TAC-Zugang gewährt.

5. Kontextuelles Gedächtnis für längere Untersuchungen

GPT-5.4-Cyber unterstützt erweiterte Kontextfenster von bis zu 128.000 TokenDadurch bleibt der Kontext auch bei langwierigen forensischen Untersuchungen erhalten. Analysten können somit ganze Protokolldateien, Paketmitschnitte und Vorfallchronologien in einer einzigen Sitzung verarbeiten, ohne wichtige Details zu verlieren.

GPT-5.4 vs GPT-5.4-Cyber

| Besonderheit | GPT-5.4 | GPT-5.4-Cyber |

|---|---|---|

| Anwendungsfall | Allgemeine KI-Aufgaben | Cybersicherheitsverteidigung |

| Sicherheitsgrenzen | Strikt | Flexibler (kontrollierter) |

| Technische Tiefe | Mäßig | Hoch (92%-Aufgabenabschluss) |

| Zugang | Öffentlich | Beschränkt (TAC-Programm) |

| Kontextfenster | 32.000–64.000 Token | Bis zu 128.000 Token |

| Malware-Analyse | Beschränkt | Vollständige Binär- und Verhaltensanalyse |

| Bedrohungsanalyse | Basic | Korrelation mehrerer Quellen |

👉 GPT-5.4-Cyber ist kein Ersatz – es ist ein Spezialerweiterung für Sicherheitsfachkräfte das eine dreimal tiefere technische Analyse im Bereich der Cybersicherheit ermöglicht.

Warum GPT-5.4-Cyber im Jahr 2025 veröffentlicht wurde

Die Veröffentlichung spiegelt den wachsenden Bedarf an KI in der Cybersicherheitsabwehr wider, insbesondere angesichts der sich in beispielloser Geschwindigkeit entwickelnden Bedrohungslandschaft.

Wichtigste Einflussfaktoren:

- Zunehmende Raffinesse von Cyberangriffen –Ransomware-Vorfälle nahmen zu 95% im Vergleich zum Vorjahr im Jahr 2024

- Nachfrage nach automatisierter Bedrohungsanalyse zur Bewältigung der globalen Fachkräftemangel im Bereich Cybersicherheit: 3,5 Millionen Experten

- Wettbewerb mit aufstrebenden KI-Modellen wie Claude Mythos von Anthropics und Sec-PaLM von Google

- Die zunehmende Nutzung KI-gestützter Sicherheitstools durch Unternehmen wird voraussichtlich einen bestimmten Wert erreichen. $46 Milliarden bis 2027

Es signalisiert auch eine Verlagerung hin zu domänenspezifische KI-Modelle statt auf Einheitssysteme zu setzen. Im Jahr 2025 wird sich dieser Trend auch im Gesundheitswesen, im Rechtswesen und im Finanzsektor durch KI beschleunigen.

GPT-5.4-Cyber vs Claude Mythos

| Aspekt | GPT-5.4-Cyber | Claude Mythos |

|---|---|---|

| Fokus | Cybersicherheitsverteidigung | Allgemeines Denken + Sicherheit |

| Zugang | Beschränkt (TAC) | Breitere Verfügbarkeit |

| Technische Tiefe | Hoch (cyberspezifisch) | Mäßig |

| Risikotoleranz | Kontrollierte Nachgiebigkeit | Konservativ |

| Umgang mit Malware | Vollständige Analysefähigkeit | Begrenzt durch Sicherheitsfilter |

| Unternehmenspreise | Benutzerdefiniert (TAC-basiert) | Gestaffeltes Abonnement |

👉 Der entscheidende Unterschied liegt in Risikotoleranz und SpezialisierungGPT-5.4-Cyber legt den Fokus auf die Leistungsfähigkeit in Hochrisikobereichen, während Claude Mythos die allgemeine Sicherheit in den Vordergrund stellt. Für Organisationen, die tiefgreifende Cybersicherheitsanalysen benötigen, ist GPT-5.4-Cyber die optimale Wahl – die Kombination mit Tools zur Organisation und Zusammenfassung der Ergebnisse kann den Nutzen jedoch vervielfachen.

Wer kann auf GPT-5.4-Cyber zugreifen?

GPT-5.4-Cyber ist nicht öffentlich verfügbar. OpenAI hat bestätigt, dass der Zugriff ab Mitte 2025 ausschließlich über das Trusted Access for Cyber (TAC)-Programm erfolgt.

Der Zugang ist beschränkt auf:

- Sicherheitsforscher mit verifizierten Anmeldeinformationen

- Cybersicherheitsteams in Unternehmen mit mehr als 100 Mitarbeitern

- Zugelassene Regierungs- und Verteidigungsorganisationen

- Akademische Einrichtungen, die autorisierte Cybersicherheitsforschung betreiben

Diese kontrollierte Einführung trägt zum Gleichgewicht bei Fähigkeit und MissbrauchsrisikoOrganisationen, die an einer Bewerbung interessiert sind, sollten mit Folgendem rechnen: 2-4 Wochen dauernder Überprüfungsprozess vor dem Erhalt des Zugangs.

Anwendungsfälle aus der Praxis für GPT-5.4-Cyber

Anwendungsfall 1: Malware-Analyse und Reverse Engineering

Szenario: Ein SOC-Team eines Finanzinstituts erhält eine Warnung über eine verdächtige ausführbare Datei auf dem Arbeitsplatzrechner eines Mitarbeiters. Die Datei scheint eine neuartige Ransomware-Variante zu sein, die noch nicht in Bedrohungsdatenbanken erfasst ist.

So verwenden Sie GPT-5.4-Cyber:

- Laden Sie die disassemblierte Binärausgabe auf GPT-5.4-Cyber hoch.

- Bitten Sie das Modell, die verwendeten Verschleierungstechniken und Verschlüsselungsalgorithmen zu identifizieren.

- Fordern Sie eine Verhaltensanalyse an, die den Ausführungspfad der Malware vorhersagt.

- Generieren Sie YARA-Regeln zur Erkennung im gesamten Unternehmensnetzwerk.

Erwartetes Ergebnis: Das Team verkürzt die anfängliche Triagezeit von 4 Stunden bis 30 Minuten, generiert verwertbare Erkennungssignaturen und identifiziert die Malware-Familie mit 87% Vertrauen bevor externe Bedrohungsinformationen verfügbar sind. Analysten können diese Erkenntnisse dann speichern in iWeavers KI-Notizsystem Zur späteren Verwendung und zum Wissensaustausch im Team.

Anwendungsfall 2: Schwachstellenanalyse und Priorisierung von Patches

Szenario: Das Sicherheitsteam einer Gesundheitsorganisation muss über 150 CVEs, die in einem einzigen Monat veröffentlicht werden, bewerten und feststellen, welche Schwachstellen das größte Risiko für ihre spezifische Infrastruktur darstellen.

So verwenden Sie GPT-5.4-Cyber:

- Übertragen Sie die CVE-Liste zusammen mit dem Anlageninventar der Organisation in GPT-5.4-Cyber.

- Bitten Sie das Modell, jede CVE mit dem MITRE ATT&CK-Framework abzugleichen.

- Fordern Sie eine risikobasierte Priorisierung an, die auf Ausnutzbarkeit, Auswirkungen und Anlagengefährdung beruht.

- Erstellung von Management-Zusammenfassungsberichten für die Führungsebene

Erwartetes Ergebnis: Das Team reduziert über 150 CVEs auf 12 kritische Prioritäten, wodurch der Arbeitsaufwand für das Patch-Management reduziert wird 75% wobei sichergestellt wird, dass die Schwachstellen mit dem höchsten Risiko zuerst behoben werden. iWeaver AI Zusammenfassungsgenerator Diese Berichte können zudem zu leicht verständlichen Kurzfassungen für nicht-technische Interessengruppen zusammengefasst werden.

Anwendungsfall 3: Priorisierung von Alarmen im Security Operations Center (SOC)

Szenario: Das Security Operations Center (SOC) eines mittelständischen SaaS-Unternehmens erhält täglich über 8.000 Warnmeldungen. Die Analysten leiden unter der Flut an Warnmeldungen, und kritische Bedrohungen werden aufgrund der vielen Fehlalarme übersehen.

So verwenden Sie GPT-5.4-Cyber:

- Integrieren Sie GPT-5.4-Cyber in die SIEM-Pipeline, um eingehende Warnmeldungen vorab zu analysieren.

- Konfigurieren Sie das Modell so, dass Warnmeldungen nach Schweregrad, Wahrscheinlichkeit eines korrekt positiven Ergebnisses und empfohlener Maßnahme klassifiziert werden.

- Nutzen Sie das Modell, um zusammengehörige Warnmeldungen in einheitliche Vorfallsthreads zu korrelieren.

- Automatisierte Voruntersuchungsberichte für Tier-1-Analysten erstellen

Erwartetes Ergebnis: Die Rate falsch positiver Ergebnisse sinkt um 50%Die mittlere Erkennungszeit (MTTD) verbessert sich um 35%und die Produktivität der Analysten steigt, da sie sich nur auf Bedrohungen mit hoher Wahrscheinlichkeit konzentrieren.

Anwendungsfall 4: Reaktion auf Vorfälle und forensische Untersuchung

Szenario: Ein Einzelhandelsunternehmen entdeckt Hinweise auf eine Datenschutzverletzung, die Kundenzahlungsinformationen betrifft. Das Incident-Response-Team muss schnellstmöglich den Umfang, den Eintrittspunkt und die Methode des Datenabflusses ermitteln.

So verwenden Sie GPT-5.4-Cyber:

- Netzwerkprotokolle, Endpunkt-Telemetriedaten und Zugriffsdatensätze werden in GPT-5.4-Cyber eingespeist.

- Bitten Sie das Modell, den Angriffsablauf zu rekonstruieren und den ersten Zugriffsvektor zu identifizieren.

- Anforderungsanalyse von lateralen Bewegungsmustern und Indikatoren für Datenabfluss

- Erstellen Sie einen umfassenden Vorfallsbericht mit Empfehlungen zur Behebung.

Erwartetes Ergebnis: Die Untersuchungszeit wird verkürzt von 5 Tage bis unter 48 StundenDas Team identifiziert den Angriffspunkt (eine kompromittierte API eines Drittanbieters), erfasst den gesamten Umfang der betroffenen Datensätze und implementiert gezielte Eindämmungsmaßnahmen. 3x schneller als alleinige manuelle Untersuchung.

Anwendungsfall 5: Aggregation und Analyse von Bedrohungsdaten

Szenario: Eine staatliche Cybersicherheitsbehörde muss Bedrohungsinformationen aus mehr als 20 Quellen zusammenführen – darunter OSINT-Feeds, Dark-Web-Überwachung und Berichte von Partnerbehörden –, um ein wöchentliches Bedrohungsbriefing zu erstellen.

So verwenden Sie GPT-5.4-Cyber:

- Alle Informationsquellen werden im erweiterten Kontextfenster von GPT-5.4-Cyber zusammengeführt.

- Bitten Sie das Modell, neu auftretende Bedrohungsmuster, neue TTPs (Taktiken, Techniken und Verfahren) sowie geopolitische Zusammenhänge zu identifizieren.

- Erstellen Sie eine strukturierte Bedrohungsanalyse mit Konfidenzwerten für jeden Befund.

- Vergleichen Sie die Ergebnisse mit dem bestehenden Bedrohungsmodell der Organisation.

Erwartetes Ergebnis: Analysten erstellen Briefings in 2 Stunden statt 2 Tagen, mit 30% weitere umsetzbare Informationen Pro Zyklus identifiziert. Teams können nutzen. iWeavers KI-Inhaltsorganisator um diese Briefings zu kategorisieren und zu kennzeichnen, damit sie bei zukünftigen Vorfällen schnell wiedergefunden werden können.

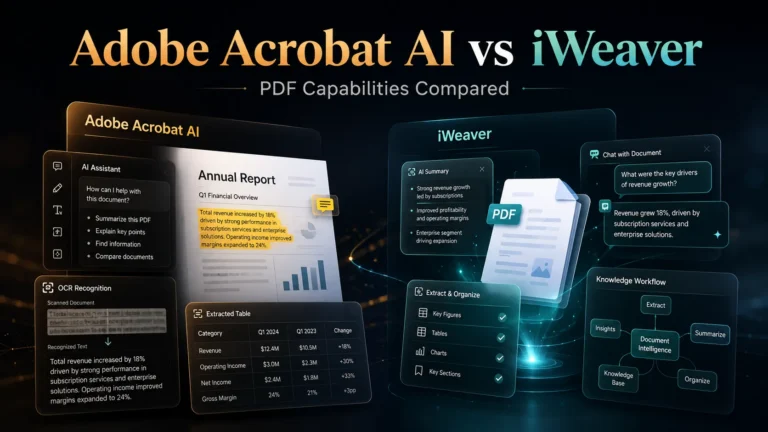

Wie man GPT-5.4-Cyber-Ausgaben mit KI-Wissenswerkzeugen verwaltet

Eine der größten Herausforderungen bei spezialisierten KI-Modellen wie GPT-5.4-Cyber ist die Bewältigung des Umfangs und der Komplexität der generierten Ergebnisse. Sicherheitsteams erstellen oft Hunderte von Analyseberichten, Bedrohungsanalysen und Untersuchungsnotizen pro Woche. Ohne ein strukturiertes System gehen wichtige Erkenntnisse verloren.

Hier wird KI-gestütztes Wissensmanagement unerlässlich. iWeaver hilft Cybersicherheitsexperten:

- Erfassen und organisieren GPT-5.4-Cyber gibt automatisch KI-Tags aus

- Durchsuchen Sie alle gespeicherten Analysen mittels natürlichsprachlicher Abfragen über iWeavers KI-Chatbot

- Fassen Sie umfangreiche forensische Berichte zusammen. in wichtige Erkenntnisse für eine schnellere Teamkommunikation

- Erstellen Sie eine durchsuchbare Bibliothek für Bedrohungsdaten. das mit der Zeit immer intelligenter wird

Durch die Kombination der Analyseleistung von GPT-5.4-Cyber mit den Wissensmanagementfunktionen von iWeaver können Sicherheitsteams ein geschlossenes intelligentes Regelsystem die ihre Verteidigungshaltung kontinuierlich verbessert.

👉 Sind Sie bereit, Ihre Forschungsergebnisse im Bereich Cybersicherheit und KI zu organisieren? Testen Sie iWeaver kostenlos und sehen Sie, wie KI-gestütztes Wissensmanagement die Effizienz Ihres Teams um bis zu 50% steigern kann.

Einschränkungen und Risiken

Trotz seiner Fähigkeiten weist GPT-5.4-Cyber Einschränkungen auf, die Organisationen sorgfältig abwägen sollten:

- Nicht öffentlich zugänglich—Das TAC-Antragsverfahren kann 2–4 Wochen dauern

- Erfordert strenge AufsichtDie gesamte Nutzung wird protokolliert und ist nachvollziehbar.

- Möglicher Missbrauch bei unsachgemäßer Verwendung—Organisationen müssen interne Governance-Richtlinien implementieren

- Risiko eines falsch positiven Ergebnisses—Das Modell kann dennoch fehlerhafte Analysen liefern, die eine menschliche Überprüfung erfordern.

- Kostenüberlegungen—Die Preise für Unternehmen sind deutlich höher als der Standardzugang zu GPT-5.4.

Aus diesem Grund wird der Zugriff streng kontrolliert, und menschliches Fachwissen bleibt im Arbeitsablauf der Cybersicherheit unerlässlich.

Die Zukunft der KI in der Cybersicherheit: 2025 und darüber hinaus

GPT-5.4-Cyber repräsentiert einen umfassenderen Trend, der die gesamte Cybersicherheitsbranche im Jahr 2025 umgestalten wird:

👉 KI bewegt sich in Richtung spezialisierte, hochspezialisierte Fachgebiete wo Allzweckmodelle an ihre Grenzen stoßen.

Zukünftige Entwicklungen könnten Folgendes umfassen:

- Autonome Bedrohungserkennungssysteme die rund um die Uhr ohne menschliches Eingreifen funktionieren

- KI-gestützte Penetrationstests das fortgeschrittene persistente Bedrohungen (APTs) simuliert

- Echtzeit-Verteidigungsagenten die kompromittierte Systeme automatisch isolieren

- Föderierte KI-Modelle die Bedrohungsinformationen organisationsübergreifend austauschen, ohne sensible Daten preiszugeben

- KI-gestützte Compliance-Automatisierung für Rahmenwerke wie NIST, ISO 27001 und SOC 2

Gartner prognostiziert, dass bis 2027 75% von Unternehmen werden KI-gestützte Cybersicherheitstools nutzen, im Vergleich zu nur 25% im Jahr 2023. Dies könnte die Art und Weise, wie Unternehmen mit Cybersicherheit umgehen, grundlegend verändern – und Tools, die Fachleuten helfen, KI-generierte Informationen zu verwalten und zu nutzen, werden unverzichtbar werden.

👉 Bleiben Sie immer einen Schritt voraus: Beginnen Sie mit der Nutzung von iWeaver Um Ihre Cybersicherheitsforschung und KI-Erkenntnisse in einem intelligenten Arbeitsbereich zu erfassen, zu organisieren und abzurufen.

Häufig gestellte Fragen

Was ist GPT-5.4-Cyber?

GPT-5.4-Cyber ist ein spezialisiertes KI-Modell von OpenAI, das speziell für die Analyse und Abwehr von Cybersicherheitsproblemen entwickelt wurde. Es verfügt über Funktionen für die Beurteilung von Cybersicherheitsrisiken, Unterstützung für binäres Reverse Engineering und fortgeschrittene Bedrohungsanalysen und erreicht eine Aufgabenabschlussrate von 92% bei sicherheitsspezifischen Benchmarks.

Ist GPT-5.4-Cyber öffentlich zugänglich?

Nein, der Zugriff ist über das Trusted Access for Cyber (TAC)-Programm auf geprüfte Nutzer und Organisationen beschränkt. Der Prüfprozess dauert in der Regel zwei bis vier Wochen und umfasst die Identitätsprüfung, die Überprüfung von Anwendungsfällen sowie die laufende Überwachung der Einhaltung der Richtlinien.

Worin unterscheidet sich GPT-5.4-Cyber von GPT-5.4?

GPT-5.4 ist universell einsetzbar, während GPT-5.4-Cyber für Cybersicherheitsaufgaben optimiert ist. Zu den wichtigsten Unterschieden gehören ein größeres Kontextfenster (128.000 vs. 64.000 Token), flexible Sicherheitsgrenzen für Cyberangriffe und spezialisierte Schulungen zu Bedrohungsanalyse, Malware-Analyse und Schwachstellenforschung.

Was ist cyber-permissive KI?

Cyber-permissive KI bezeichnet KI-Systeme, die unter kontrollierten Bedingungen tiefergehende technische Analysen in sensiblen Sicherheitsbereichen ermöglichen. Im Gegensatz zu Standard-KI-Modellen, die die Diskussion von Angriffstechniken verweigern, können cyber-permissive Modelle Angriffsmuster analysieren, Schadsoftware per Reverse Engineering untersuchen und Details zu Schwachstellen erörtern – jedoch ausschließlich zu autorisierten Verteidigungszwecken.

Wozu wird GPT-5.4-Cyber verwendet?

Es ist für Aufgaben im Bereich Cybersicherheit konzipiert, darunter Bedrohungserkennung, Schwachstellenanalyse, Malware-Reverse-Engineering, SOC-Alarm-Triage, Reaktion auf Sicherheitsvorfälle und die Aggregation von Bedrohungsdaten. Unternehmen berichten von einer Reduzierung der Analysezeit um mindestens 601 TP3T durch die Verwendung des Modells.

Ist GPT-5.4-Cyber für Sicherheitsaufgaben besser geeignet als GPT-5?

Für allgemeine Aufgaben nicht unbedingt. In sicherheitsrelevanten Szenarien schneidet es jedoch deutlich besser ab – es erreicht 921 TP3T-Aufgabenerfüllungen gegenüber 541 TP3T beim Standard-GPT-5.4 bei Cybersicherheits-Benchmarks. Dank seines spezialisierten Trainings und seiner Fähigkeit zum permissiven Denken ist es die überlegene Wahl für defensive Sicherheitsaufgaben.

Kann GPT-5.4-Cyber Sicherheitsteams ersetzen?

Nein. GPT-5.4-Cyber steigert zwar die Produktivität und beschleunigt die Analyse, erfordert aber weiterhin menschliche Aufsicht für Entscheidungsfindung, Kontextbeurteilung und strategische Planung. Betrachten Sie es als Multiplikator, der bestehende Teams dreimal so effektiv macht, nicht als Ersatz.

Wie kann ich die Ausgaben von GPT-5.4-Cyber organisieren?

KI-gestützte Wissensmanagement-Tools wie iWeaver iWeaver eignet sich ideal zum Erfassen, Taggen und Abrufen von GPT-5.4-Cyber-Ausgaben. Bedrohungsberichte, Analysenotizen und Lageberichte können automatisch organisiert werden, sodass Ihr Team Erkenntnisse sofort suchen und wiederverwenden kann.

Wie genau ist GPT-5.4-Cyber?

Es zeigt eine verbesserte Genauigkeit in strukturierten Umgebungen – bis zu 92% bei Cybersicherheits-Benchmarks – kann aber weiterhin Fehlalarme auslösen, insbesondere bei neuartigen oder stark verschleierten Bedrohungen. Die menschliche Überprüfung bleibt für alle kritischen Ergebnisse unerlässlich.

Welche Branchen profitieren am meisten von GPT-5.4-Cyber?

Finanzwesen, SaaS, Gesundheitswesen, Behörden, Verteidigung und alle Sektoren, die sensible Daten verarbeiten, profitieren am meisten. Diese Branchen sind mit dem größten Umfang und der höchsten Komplexität von Cyberbedrohungen konfrontiert und können am meisten von KI-gestützten Sicherheitsmaßnahmen profitieren.

Benötigt die Anwendung von GPT-5.4-Cyber technische Fachkenntnisse?

Ja, insbesondere bei der Integration in bestehende Sicherheitssysteme und der Interpretation komplexer Ausgaben. Die Kombination mit Tools wie iWeaver vereinfacht den Prozess der Verwaltung und des Austauschs von KI-generierten Erkenntnissen zwischen Teams mit unterschiedlichem technischen Hintergrund.